Los ataques a determinadas infraestructuras críticas de Estados en conflicto se han sucedido durante los últimos años en varias partes del mundo

Rubén Arranz/DICYT En 2010, un gusano informático capaz de manipular el funcionamiento del sistema en el que se infiltra, el conocido Stuxnet, fue detectado en una central nuclear iraní y, aunque no quedó claro cómo llegó a sus computadoras, las autoridades de esta república islámica atribuyeron a Estados Unidos la autoría del ataque. Éste no es ni el primer ni el último episodio de estas características sucedido entre países con algún conflicto vigente, lo que ha llevado a los estados a trabajar en la creación e implantación de una serie de sistemas de seguridad que protejan sus infraestructuras críticas de la acción de sus enemigos.

El considerado como primer ataque de estas características se produjo durante el ataque de la OTAN a Kosovo en 1999. Un equipo de informáticos del territorio balcánico consiguió infiltrarse en los sistemas estratégicos de los países aliados y en los ordenadores de la Casa Blanca y del portaaviones Nimitz, ha destacado en una ponencia recogida por DiCYT Omar Benjumea, consultor de Seguridad de la compañía especializada en servicios de seguridad informática S21SEC. El experto ha participado en una de las mesas redondas celebradas esta mañana dentro del quinto Encuentro Internacional de Seguridad de la Información ENISE, organizado en León por el Instituto Nacional de Tecnologías de la Comunicación (Inteco).

Otro de los casos más conocidos de daño a infraestructuras críticas de estados se registró en Taiwán en 2003, cuando un ataque de denegación de servicio a los sistemas de la isla dejó sin servicio a algunos hospitales e inhabilitó los sistemas de control del tráfico. Se culpó de la acción a China.

En represalia por el traslado de un monumento en homenaje a los soldados soviéticos, en 2007 se atribuyó a Rusia la autoría de diversos ataques que afectaron a administraciones públicas, medios de comunicación o al sector bancario de Estonia. Similares actuaciones contra instituciones gubernamentales se produjeron un año después durante el conflicto bélico entre rusos y georgianos, las cuales también parece que se originaron en el primer país, ha manifestado Benjumea.

Seguridad de las infraestructuras críticas

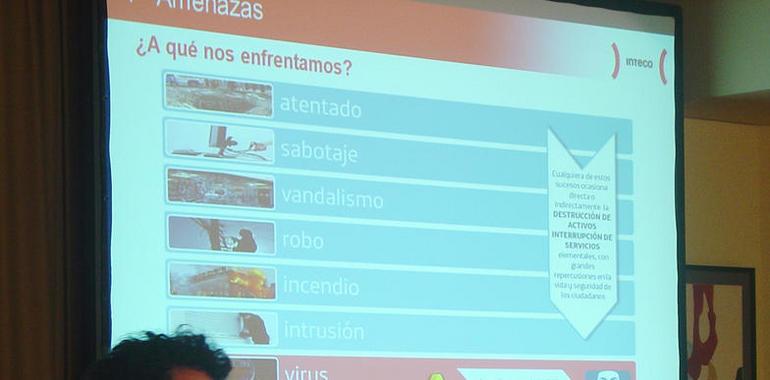

Además de por hechos como los anteriores, las infraestructuras críticas también están amenazadas por terroristas o delincuentes informáticos, entre otros. Los países han adoptado diversas medidas para su protección, como es el caso de España, que hace unos meses promulgó una ley y un Real Decreto cuyo objetivo es el establecer una serie de mecanismos para controlar estas infraestructuras, las cuales garantizan en gran medida el buen funcionamiento de los servicios básicos y permiten el desarrollo social y económico del país. Están relacionadas con el transporte, la energía, el suministro o las telecomunicaciones.

Este último campo, en concreto, está expuesto a los peligros que conlleva el contacto directo o indirecto con un medio "sin fronteras" como es internet. Para prever los efectos de una posible acción perjudicial desde el exterior, empresas como Telefónica hacen ensayos de hacking ético, es decir, atacan sus sistemas para descubrir sus vulnerabilidades y subsanarlas antes de que las aprovechen posibles saboteadores. Otro de los aspectos que permite la red para protegerse de la acción de delincuentes como los terroristas o los piratas informáticos es el de infiltrarse en sus comunicaciones para conocer sus planes y estar alerta de sus futuras acciones, ha explicado Guillermo Prieto, consultor de Seguridad de Telefónica Ingeniería de Seguridad.

El experto ha defendido el establecimiento de sistemas integrales de seguridad que contemplen todos los campos relacionados con ella. "Si no es integral, la seguridad no es seguridad", ya que siempre se producirán fallos de los que no se tenga la suficiente información, ha afirmado Prieto, quien ha incidido en que tecnologías como los sistemas de televisión de circuito cerrado o los controles de acceso pueden ayudar a preservar la integridad de estas empresas de telecomunicaciones y de las infraestructuras críticas con las que operan.

El ponente ha advertido, asimismo, de la necesidad de que todas las entidades relacionadas con estos servicios prevean con antelación cuáles serían las consecuencias de un accidente, ya que eso les ayudará a poner mejor remedio, lo que redundará en un beneficio para la población y para ellas mismas. "La inversión necesaria para la adopción de un plan integral de seguridad es infinitamente menor a la que una empresa tendría que destinar para reparar, por ejemplo, una interrupción de su servicio", ha apuntado.